近日,據網絡安全公司HudsonRock報道,一名網名為“Nam3L3ss”的黑客公開發布了利用MOVEit漏洞獲取的大量企業員工數據,據稱來自麥當勞、匯豐、亞馬遜、聯想、惠普等多家知名跨國企業。

25家跨國企業員工數據疑遭泄漏

MOVEit是一款被廣泛使用的文件傳輸軟件,其漏洞(編號CVE-2023-34362)導致了2023年最嚴重的數據泄露事件之一,波及多個行業,包括金融、醫療、科技和零售業。

攻擊者可通過該漏洞繞過身份驗證,訪問敏感數據。該軟件的漏洞被武器化后,導致大量知名企業的數據泄露。此次被公開泄漏的被盜數據包括來自25家跨國企業的員工詳細信息,如姓名、郵箱地址、電話號碼、成本中心代碼和組織結構等。

這些數據對于網絡犯罪分子而言是一座“寶山”,可能被用于精準的網絡釣魚、身份盜竊,甚至復雜的社會工程攻擊。

以下是此次事件中部分受影響的25家知名跨國企業及其泄露的員工數據的記錄數:

亞馬遜(Amazon):2,861,111條記錄

大都會人壽(MetLife):585,130條記錄

嘉德諾健康(Cardinal Health):407,437條記錄

匯豐銀行(HSBC):280,693條記錄

富達(Fidelity):124,464條記錄

美國銀行(U.S. Bank):114,076條記錄

惠普(HP):104,119條記錄

加拿大郵政(Canada Post):69,860條記錄

達美航空(Delta Airlines):57,317條記錄

應用材料(AMAT):53,170條記錄

Leidos?—52,610條記錄

嘉信理財?—49,356條記錄

3M?—48,630條記錄

聯想?—45,522條記錄

百時美施貴寶?—37,497條記錄

Omnicom Group?—37,320條記錄

TIAA?—23,857條記錄

瑞士聯合銀行(UBS)?—20,462條記錄

Westinghouse?—18,193條記錄

Urban Outfitters (URBN) ?—17,553條記錄

拉什大學?—15,853條記錄

英國電信(BT)?—15,347條記錄

Firmenich?—13,248條記錄

城市國家銀行(CNB)?—9,358條記錄

麥當勞?——3,295條記錄

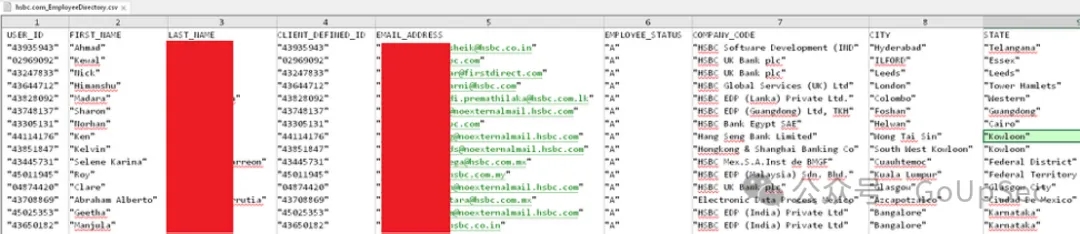

包含超過25萬名匯豐員工的泄漏數據樣本

包含超過25萬名匯豐員工的泄漏數據樣本

泄露的數據以CSV格式發布,內容詳細記錄了員工的職位、聯系方式及組織信息。例如,亞馬遜的記錄包含員工的姓名、成本中心代碼、電子郵件地址和職位名稱;匯豐的泄漏數據覆蓋其全球員工,并標注了分支機構代碼。

泄露的風險與潛在后果

此次事件不僅影響了受波及企業,還對員工的隱私和安全構成了嚴重威脅。主要風險包括:

網絡釣魚和社會工程攻擊:攻擊者可利用泄露的詳細信息定制詐騙郵件,提高其可信度,繞過企業的安全檢查。

企業間諜活動:獲取組織結構和員工信息可能為惡意實體提供洞察企業內部運營的機會。

聲譽損失:亞馬遜、匯豐等知名企業面臨客戶信任度下降的風險。

財務欺詐與盜竊:金融行業企業的數據特別容易被用于更復雜的欺詐活動。

Nam3L3ss在某知名網絡犯罪論壇上發布數據,并警告企業和個人關注數據泄露的嚴重性,同時暗示未來可能會發布更多數據,這種做法為其他網絡犯罪分子提供了便利。

目前,研究人員尚未確認此次泄露是否與CL0P勒索軟件組織有關,但涉及的企業與此前CL0P攻擊的目標有所不同。

應對措施與建議

對于使用MOVEit或類似文件傳輸系統的企業,此次事件再次敲響警鐘。以下是關鍵防護措施:

立即應用安全補丁:MOVEit已發布針對CVE-2023-34362的補丁,受影響企業應盡快更新系統。

全面安全審計:受波及企業需進行全面安全檢查,排查潛在漏洞。

員工安全意識培訓:強化員工對網絡釣魚和安全通信的防范意識,構建第一道安全防線。

數據訪問限制與分區:通過角色權限控制和數據分區,減少敏感信息的暴露范圍。

結語

MOVEit漏洞事件再次凸顯了快速管理漏洞和實施網絡安全防護的重要性。在網絡威脅日益復雜的背景下,各行業需將網絡安全文化建設與技術防護相結合。

對于受影響企業而言,應迅速采取應對措施、保護員工隱私并恢復客戶信任是當務之急。此次事件再次提醒我們,敏感數據管理系統的安全性需要持續審查和加強,唯有如此,才能在不斷變化的威脅中保持足夠的安全彈性。