據悉,這項技術名為Air-Fi,由以色列Ben-Gurion大學的研究人員MordechaiGuri提出。在過去的5年里,Guri一直致力于研究通過非正常手段從隔絕網絡的計算機中進行數據傳輸的技術,Air-Fi就是一項重要的研究成果。

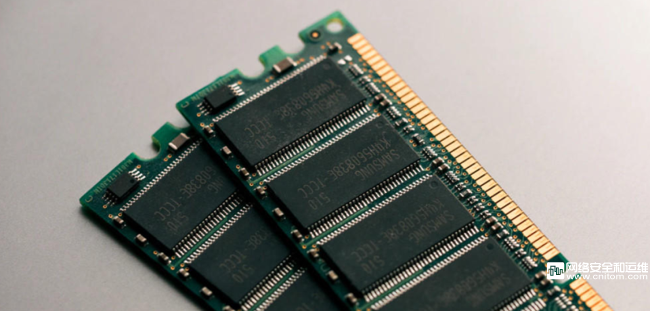

Air-Fi技術利用了電子器件在通電時會產生電磁波的原理。實際上,Wi-Fi信號的本質也就是無線電波,而無線電波本質上是電磁波,因此Guri認為,攻擊者植入到無網絡系統中的惡意代碼可以操縱計算機RAM卡內部的電流,以產生與Wi-Fi信號頻率一致的電磁波(2.4GHz),從而實現數據傳輸。

Guri在題為《AIR-FI:從隔離計算機中生成隱蔽的WiFi信號》的研究論文中指出,對計算機RAM卡的定時讀寫操作可以使RAM的存儲總線發出與弱Wi-Fi一致的電磁波信號。然后,只要在隔離系統附近使用帶有Wi-Fi天線的任何設備(例如智能手機,筆記本電腦,IoT設備,智能手表等),就可以捕獲該信號。

據Guri介紹,他在裝有無線接口的不同計算機設備上測試了該技術,在這些設備被移除了無線網卡的情況下,利用Air-Fi技術“策反”計算機上的RAM卡,就能以100b/s的速度將計算機上的數據泄漏到幾米外的設備中。

經過后續的研究,Guri的研究團隊還從計算機電源、USB連接器總線、GPU、GPU風扇、集成音頻設備、鍵盤LED等幾乎一切與計算機相連同時又通電的設備中獲取到了Air-Fi信號,并成功實施了數據盜取。

研究人員提醒,政府部門或一些對計算機設備隱私有極高安全需求的機構應該注意防范這種新型攻擊手段,可以在機房附近部署信號干擾系統以防止在隔絕網絡的區域中傳輸任何Wi-Fi信號。

本文轉自OSCHINA

本文標題:Rust語言2020調查報告發布:“Rust太難,生命周期更難”

本文地址:https://www.oschina.net/news/123780/rust-survey-2020